Na atualidade estão sendo cometidas muitas fraudes

internas ou externas nas pequenas organizações; isto sucede pela exposição de determinada informação, já seja em Internet

ou dentro dela. Uma das maneiras de cometer fraudes é utilizando a modalidade

de captura, imagens da tela quando outro empregado está visitando páginas ou

sites web. Em especial tratando-se de Bancos online ou ingressando a contas de

correios eletrônicos corporativos ou comerciais e bases de dados ou sistemas de

informação da organização. Isto com o fim de conseguir senhas e informação de

interesse para logo cometer fraudes informáticas (roubo de dados, pagamentos não

autorizados, transações raras e outras fraudes que fazem perder dinheiro, além

de fraudes com cartões de crédito).

É por esta razão que as pequenas empresas devem estabelecer

em seus planos de auditoria ou investigações a revisão freqüente das imagens contidas nos computadores corporativos.

Desta forma, se poderá identificar e prevenir fraudes ou o mau uso do recurso informático

por parte dos funcionários.

Mau Uso Informático nos referimos

especialmente ao realizar auditorias ou investigações onde se encontram capturas de telas com imagens do

que os empregados estão fazendo através do computador corporativo. Como visitar

páginas com conteúdo pornográfico, revisão de páginas de Bancos, realizar extorsões,

uso indevido de correio eletrônico, entre outros, cometidos através dos recursos

proporcionados para o trabalho e não para outro fim.

Fraude Interna: Assim sendo, as fraudes internas são cometidas por

empregados da própria organização de maneira solitária ou com a colaboração de

outras pessoas para obter benefícios, geralmente financeiros. Também a fraude

externa pode ser cometida por uma pessoa alheia à organização, como ser um provedor

ou um cliente. Estes incidentes acontecem

pela dificuldade de administrar grandes quantidades de dados que se processam nestas

empresas ou organizações.

Pelo anterior, para cometer fraudes dentro de uma pequena

organização, uma modalidade é a captura de

imagens da tela, com o fim de guardar informação que posteriormente lhes poderá

servir para cometer fraudes. Os mais conhecidos são: O armazenamento de senhas de acessos dos usuários,

informação de clientes, provedores, entre muitos dados de interesse para o funcionário. Em vista desse fato, as Pequenas Organizações estão complementando sua

segurança com ferramentas especializadas para realizar auditorias de maneira

remota. Prevenindo vulnerabilidades que possam afetar a informação da empresa e

vigiando se os empregados estão usando informação sem autorização e para outros

fins. Estas auditorias se realizam utilizando

EnCase Enterprise ou EnCase Forensics,

ferramentas que permitem monitorar de forma remota os equipamentos dentro da

empresa e deste modo prevenir fraudes ou

fugas intencionais ou não intencionais de informação.

Para este tipo de caso e com a finalidade de monitorar a rede, os donos ou administradores de tecnologia de pequenas empresas podem buscar informação que revele que tipos de delito estão tratando de cometer os empregados. Previsualizando se existe captura de imagem da tela, em sua grande maioria são armazenadas em formato de imagens (arquivos com extensão .jpg). A continuação, mostramos alguns exemplos de lugares que se podem auditar ou inspecionar de maneira rápida nos computadores da organização:

Em primeiro lugar , para se inspecionar um computador, uma maneira simples é realizar previsualização das pastas comuns de forma manual. Por exemplo, as pastas de usuário se encontram todas no interior do diretório com o nome do usuário do equipamento na rota C:\Documents and Settings\NombreDeUsuario\My documents (para Windows xp). Por default algumas imagens sempre se armazenam nesta pasta e este é um modo fácil de localizar pastas ou arquivos

Em primeiro lugar , para se inspecionar um computador, uma maneira simples é realizar previsualização das pastas comuns de forma manual. Por exemplo, as pastas de usuário se encontram todas no interior do diretório com o nome do usuário do equipamento na rota C:\Documents and Settings\NombreDeUsuario\My documents (para Windows xp). Por default algumas imagens sempre se armazenam nesta pasta e este é um modo fácil de localizar pastas ou arquivos

Também outras pastas comuns ou especiais para auditar

rapidamente são as que se encontram na rota C:\Users\NombreDeUsuario (para

Windows 7). Os Arquivos temporais de

internet (diretório onde se guardam os arquivos temporais do navegador

Internet Explorer, se armazenam tanto arquivos html, como imagens das páginas

web visitadas). Cachê de buscas feitas

em Windows (são armazenados todos os dados das buscas feitas pelo usuário).

Mas há maneiras mais fáceis de como previsualizar de

forma remota o computador de um empregado e explorar se existe captura de imagens

de telas: é a Galeria de imagens. A

mesma previsualiza todas as imagens contidas dentro do dispositivo auditado ou

examinado; assim, se pode ter uma idéia do tipo de imagens que consulta e

armazena o funcionário da pequena empresa:

Também um site para visualizar arquivos é revisar a lixeira, assim se pode identificar que o empregado está eliminado e determinar se

existe probabilidades de que esteja cometendo algum tipo de fraude ou mau uso

informático:

Outra opção para encontrar imagens é criar uma condição por tipo de arquivo que filtre

as extensões das imagens buscadas. Desta maneira, se visualiza somente o tipo

de arquivo requerido como se mostra na seqüência:

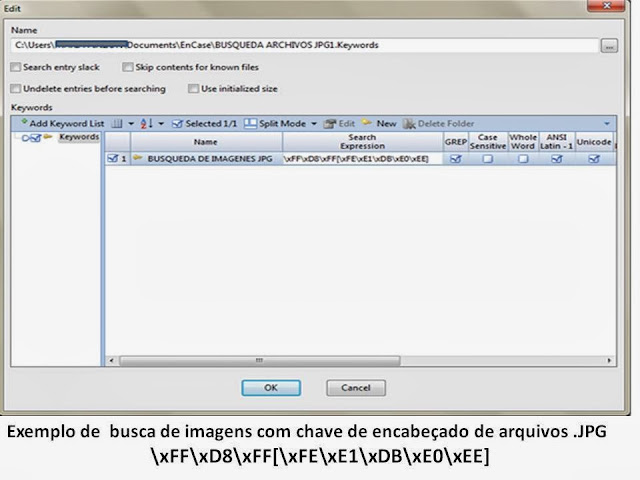

Um exemplo muito mais avançado onde um examinador

forense profissional pode encontrar imagens é através de uma busca pelo encabeçado do arquivo, para este caso imagens

em formato JPEG. Recordemos que se um funcionário está cometendo algum delito,

o óbvio é que elimine qualquer rastro. Portanto,

a solução é buscar pelo encabeçado

do arquivo, através de critério de busca por palavra chave e com chave tipo GREP. Também nesta busca se pode

incluir espaço

não assinado ou clúster não assinado. Este procedimento se deve realizar localizando

os códigos hexadecimais FF D8 FF seguido por FE, E1, DB,E0

ou EE. Conformando, assim, uma palavra chave GREP como a seguinte:

\xFF\xD8\xFF[\xFE\xE1\xDB\xE0\xEE]

Cabe ressaltar que os resultados desta busca de tipos

de arquivos JPEG, em alguns casos, devolverão uma imagem parcial quando somente

foi possível recuperar uma parte do arquivo e este contém o setor inicial. Por

tal motivo encontrará arquivos de imagens incompletas, que também de uma ou outra

maneira proporcionam informação do que estão fazendo e eliminando os empregados

dentro da organização.

Como vimos nos exemplos anteriores, uma pequena empresa a cargo do

próprio dono, gerente ou, em seu defeito, administrador de tecnologia da informação,

deve ter conhecimento ao realizar auditoria de que e onde buscar imagens.

Utilizando de maneira rápida ferramentas como EnCase Enterprise ou EnCase

Forensics, ferramentas estas que permitem estabelecer o que fazem os empregados

evitando as fraudes ou fuga de informação

confidencial a terceiros consciente ou inconscientemente.

Por esta razão, não se pode deixar o patrimônio das pequenas empresas ao

cuidado da boa vontade dos empregados, muito menos em situações de risco. Proteger a empresa de possíveis fraudes se

converte em uma necessária e prudente medida, em um objetivo estratégico para

evitar grandes perdas financeiras e a

própria reputação.

RELACIONADOS

No comments :

Post a Comment